Содержание

Начальная защита компьютера пользователя[править]

В идеале, купив ПК, пользователь должен выполнить целый ряд операций, прежде чем броситься бороздить бесконечные просторы сети. Сейчас мы представим некоторые самые первые уроки безопасности в интернете.

1.Несмотря на то что Windows имеет встроенный файрволл, рекомендуется установить более надежный, так как имеющийся — далеко не самый лучший. Выбирайте платный или бесплатный, исходя из их рейтингов.

2.Следующий шаг – установка антишпионского и антивирусного ПО. Нужно сразу же его обновить и настроить на автоматическое обновление. Также оно должно запускаться автоматически, вместе с ОС. И постоянно, в фоновом режиме, работать. И обязательно проверяйте любую устанавливаемую программу.

3.Как только появляются обновления для используемых вами браузеров, тут же скачивайте их и устанавливаете.

4.Отключайте все неиспользуемые службы на своем устройстве, это уменьшит шансы для хакеров получить к нему доступ.

Что такое безопасность в сети Интернет?

Без глобальной сети невозможно представить нашу повседневную жизнь. Это возможность быстро найти необходимую информацию, открыть собственный онлайн-бизнес, общаться с друзьями и знакомыми, находить развлечения в виде игр, кино, скачивать программы для развития навыков и самореализации.

Посещая какой-либо ресурс, вы оставляете там свои цифровые следы, а сайты считывают информацию и генерирую свою базу данных. Таким образом создаются портреты пользователей, на основании которых можно распространять рекламу и привлекать новых клиентов к своей продукции. Но есть и обратная сторона медали – вашими данными из базы могут воспользоваться злоумышленники и нарушить личную безопасность в интернете.

Опытные пользователи всегда осторожно посещают ресурсы и стараются всеми возможными методами защитить свое ПО и личные данные от риска взлома и кражи информации.

Как обеспечить безопасность в Интернете?

Чтобы обезопасить свою жизнь и создать комфортные условия для пользования сетью Интернет, важно соблюдать ключевые правила. Рассмотрим каждый пункт более детально

Правило 1 – используйте надежные пароли и уметь управлять ними

Чтобы создать сложный пароль, который тяжело взломать, можно воспользоваться специальным генератором.

Управление паролями непосредственно влияет на безопасность в сети интернет, хотя это нелегкая задача. Возможно, вас будет раздражать, что на каждом сайте свои требования к написанию защитного кода, однако все это делается в интересах пользователя.

Правило 2 – используйте антивирус и файервол

На сегодняшний день еще много людей посещают Интернет без защиты своего ПО. Речь идет об отсутствии антивирусной системы. А ведь именно такая программа выступает первой линией защиты для каждого рядового пользователя. Вы не можете знать или спрогнозировать, когда столкнетесь с зараженным файлом или опасным сайтом.

Сейчас представлен огромный выбор различных программ по защите от вирусов, при этом с их помощью можно контролировать автоматическое обновление ПО и предотвратить попадание многих угроз в свой компьютер.

Вместе с антивирусной программой рекомендуется использовать брандмауэр. Его можно сравнить с универсальной мерой защиты, поскольку выполняет опцию одобрения или отказа на загрузку нового программного обеспечения на компьютер пользователя.

Правило 3 – контролируйте устройства детей в интернете

Только родители могут объяснить, как правильно пользоваться ПК и поддерживать безопасность детей в интернете. Подрастая, ребенок интересуется всем вокруг и рано или поздно захочет научиться пользоваться компьютером. В сети его подстерегает много опасностей, от которых нужно эффективно уберечься.

Например, для просмотра видео рекомендуется использовать приложение YouTube Детям – здесь представлена обширная база обучения для знакомства ребенка с Интернетом, а также библиотека мультиков для современных малышей разных возрастных категорий.

Еще один полезный сервис – это Family Link, с помощью которого родители контролируют гаджеты своих отпрысков и помогают им осваивать просторы глобальной сети в безопасном режиме.

Правило 4 – используйте двухэтапную аутентификацию

Двухэтапная аутентификация помогает улучшить защиту любого аккаунта или личного кабинета, к которому привязаны ваши данные.

Когда вы вводите логин и пароль для входа, система запрашивает код подтверждения – он отправляется по смс или в приложении Google Authemtificator, при этом срок его действия составляет 30 секунд.

Используя двухэтапную аутентификацию, можно максимально обезопасить свой аккаунт на любом ресурсе – почта, социальная сеть, менеджер, личный кабинет онлайн-магазина и т.д.

Правило 5 – установите сервис VPN

Виртуальная приватная сеть задействует протокол безопасности, способный защитить пользователя в процессе соединения, при этом устраняет все проблемы, оставленные брандмауэром и оперирует современными методами защиты от вредоносных программ. Другими словами, с помощью VPN создается режим анонимности и скрывается реальный IP, вы сможете серфить в сети безопасно и не беспокоясь о том, что ваши данные окажутся под угрозой.

Информационная безопасность в интернете с помощью VPN гарантирована, так как вы скрыты от посторонних лиц и мошенники не могут вычислить вас. Но для этого требуется использовать качественный сервис от надежного разработчика.

Для обеспечения вашей безопасности, конфиденциальности и защиты от слежки мы рекомендуем использовать ВПН

Правило 6 – грамотно используйте электронную почту

Достаточно соблюдать элементарные меры безопасности, например, не открывать письма от сомнительных авторов, не переходит по ссылкам, которые не ведут на официальные страницы сайтов, не сообщать свой адрес почты всем вокруг, а только на надежных источниках.

Правило 7 – не разглашайте личную информацию

Никакая безопасность в интернете по правилам не поможет, если вы будете разглашать свои данные. Болтун всегда является находкой для шпиона, поэтому думайте прежде, чем афишировать какую-либо информацию. Если вы в соцсети публикуете фото с любимым человеком или освещаете какие-то инсайдерские данные своей работы, то эта информация будет известна не только тем, кому она адресуется, например, кругу друзей, но и совершенно посторонним лицам

Нельзя быть беспечным в сети, лучше беречь самое важное и сокровенное от посторонних глаз

Риски при использовании незащищенного интернета

Заранее точно предсказать, как именно пострадает конкретный пользователь или целая организация, не обратившая должное внимание на систему защиты информации в Интернете, практически невозможно. Существуют сотни различных вариантов совершения преступлений, в основе которых чаще всего лежит комбинация из незаконных действий

Наиболее распространенными рисками считаются:

- Получение доступа к закрытой информации без каких-либо санкций.

- Кража важных данных компании или конкретного человека.

- Подмена или внесение изменений в информацию при ее передаче или в период содержания в хранилище.

- Удаление важных данных в качестве злого умысла.

- Разглашение незаконно полученных данных.

- Намеренное шифрование информации с целью последующего шантажа и вымогательства.

Организация системы должна в первую очередь учитывать три основные проблемы защиты информации в Интернете:

- Человеческий фактор. В большинстве случаев виновниками утечки становятся сами люди.

- Методики передачи. Необходимо выбирать наиболее защищенные.

- Способы хранения баз данных.

Также при решении этого вопроса в каждой организации должны учитываться все соответствующие положения ФЗ-149 «Об информации, информационных технологиях и о защите информации».

Использование стандартной учетной записи

При входе в систему Windows обеспечивает вам определенный уровень прав и привилегий, который зависит от типа учетной записи. Существует три типа учетных записей: стандартный, администратор и гость.

Хотя учетная запись администратора предоставляет полный контроль над компьютером, использование стандартной записи может помочь обезопасить ваш компьютер. Таким образом, если другие люди (или хакеры) получат доступ к компьютеру, когда вы вошли в систему, они не смогут изменять параметры безопасности компьютера или учетные записи других пользователей.

Тип учетной записи можно проверить после входа, для этого выполните следующие действия:

- Откройте окно «Учетные записи пользователей». Тип учетной записи отображается под именем пользователя. Если тип учетной записи – Администратор, это означает, что вы вошли в систему как администратор.

- Можно просмотреть все учетные записи компьютера, выбрав ссылку Управление другой учетной записью. При этом отображаются все учетные записи пользователей и их типы.

Если сейчас используется учетная запись администратора, см. Изменение типа учетной записи.

Защита от шпионских программ

Шпионские программы могут отображать рекламу, собирать информацию и изменять параметры компьютера, обычно, без вашего ведома. Например, шпионские программы могут устанавливать нежелательные панели инструментов, ссылки или предпочтения в браузере, изменять установленную по умолчанию домашнюю страницу или часто всплывающие рекламные объявления.

Некоторые шпионские программы ничем не выдают своего присутствия, но тайно собирают конфиденциальные сведения (например, введенный текст или список посещенных веб-сайтов). Большинство шпионских программ устанавливаются вместе с бесплатным программным обеспечением, но иногда даже простое посещение сайта приводит к заражению шпионской программой.

Чтобы защитить свой компьютер от шпионских программ, пользуйтесь антишпионской программой. Windows 7 включает встроенную антишпионскую программу Windows Defender, который включен по умолчанию. Windows Defender предупреждает о попытке шпионской программы установить себя на компьютер. Также эта программа может искать на компьютере шпионские программы и удалять их.

Поскольку каждый день появляются новые шпионские программы, Windows Defender нужно регулярно обновлять, чтобы выявлять новейшие угрозы и защищаться от них. Windows Defender обновляется при обновлении Windows. Для достижения высокого уровня защиты включите автоматическое обновление Windows (см. ниже). Дополнительные сведения см. Работа с программой Windows Defender.

Методы и средства защиты информации в интернете

Особенности защиты персональных данных в сети интернет зависят от предполагаемых источников опасности. Все средства обеспечения безопасности разделяются на 4 типа:

Программные

Их стандартные задачи:

- обнаружить атаки в сети;

- предупредить попытки несанкционированного входа в систему;

- реализовывать протоколы шифрования;

- подтверждать подлинность;

- хранить и использовать специальные электронные ключи, организовывать управление доступом.

Аппаратные

Направлены на регуляцию:

- работы межсетевых экранов;

- обеспечение целостности данных;

- резервного хранения информации;

- скорости доступа к интернету;

- запросов подсоединенных клиентов;

- сохранения функционала во время сбоя в питании и минимизации потерь при чрезвычайных ситуациях и др.

Организационные

Связаны с организацией процессов, позволяющих взаимодействовать гражданам в рамках общей системы. Сюда относят:

- создание базовых инструкций и предписаний;

- предоставление лицензионного программного обеспечения;

- распределение ответственности среди персонала;

- запреты на определенные действия (фото и видеофиксация, разглашение личной информации);

- отсутствие непосредственной доступности к важным данным;

- создание учетных записей;

- контроль электронных носителей и пр.

Сегодня даже дети знают, что в интернете полно опасностей

Контроль активности детей в сети

Младшие школьники и подростки — наименее защищенная категория людей, выходящая в просторы глобальной паутины. Они не так информированы, как взрослые, и не имеют внутренних методов для правильного отсеивания всего потока материалов.

Помимо прочего, в помощь можно использовать функцию так называемого родительского контроля. Она может быть активирована через антивирусные программы или встроенные функции Windows.

Опция регулирует время нахождения в интернете, выставляет лимиты на конкретные сайты, ограничивает доступ к играм и приложениям. Таким образом, взрослый не запрещает ребенку пользоваться веб-ресурсами, но обеспечивает безопасное пребывание там.

Статистика показывает: наибольшее количество мошенников действует именно через телекоммуникационные технологии

Статистика показывает: наибольшее количество мошенников действует именно через телекоммуникационные технологии

Как защитить Telegram

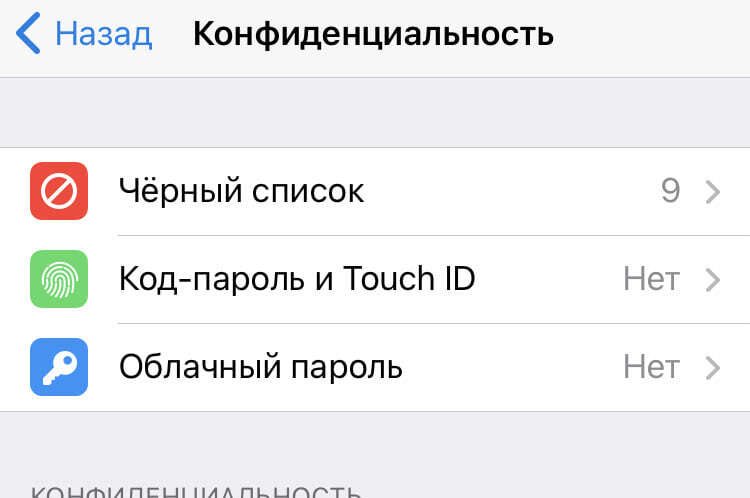

1. Включите двухфакторную аутентификацию и код-пароль.

«Настройки» → «Конфиденциальность» → «Облачный пароль» → «Установить пароль». Затем вернитесь и выберите «Код-пароль и Touch ID».

2. Не переходите по подозрительным ссылкам и не сообщайте личные данные в чатах.

Даже если это кто-то знакомый. Если вам пишут якобы администраторы Telegram, у профиля должна стоять голубая галочка верификации.

3. Отправляйте личные данные и пароли только в приватных чатах.

Выберите нужный контакт, нажмите. Затем нажмите на профиль, выберите «Еще» → «Начать секретный чат».

4. Не забывайте разлогиниться на компьютере или ноутбуке.

Каждый раз, когда вы заканчиваете работать за личным или, тем более, рабочим компьютером, выходите из своего аккаунта в Telegram. Помните, что любой может получить к нему доступ.

5. Настройте автоудаление данных.

Если вы давно не заходите в Telegram, можно настроить автоматическое удаление всех данных через определенное время. «Настройки» → «Конфиденциальность» → «Если не захожу» → выберите нужный период.

Часто задаваемые вопросы

Как узнать, какой протокол безопасности используется на роутере?

Протокол безопасности роутера можно узнать через веб-интерфейс управления или приложение в разделе сетевой безопасности. Перед покупкой нового роутера не будет лишним почитать о функциях Wi-Fi безопасности на сайте производителя.

Все ли устройства Deco поддерживают HomeCare?

В настоящее время HomeCare поддерживают следующие устройства: Deco X60, Deco X20, Deco M9 Plus, Deco P7 и Deco M5. Поскольку все устройства Deco работают вместе для создания единой домашней Mesh-сети Wi-Fi, можно купить одну из перечисленных моделей на роль основного роутера для защиты всей домашней сети.

Каким образом Deco защищает IoT-устройства и устройства умного дома?

TP-Link HomeCare выявляет проникновения, блокирует потенциальные угрозы и устраняет уязвимости сети. Заражённые устройства автоматически отправляются на карантин, благодаря чему личная информация останется в безопасности и будет остановлено дальнейшее распространение вируса на другие устройства.

Защита информации в компьютере при покупках в интернете

Пользователям, которые часто приобретают товары и услуги через интернет стоит уделить внимание безопасности вводимых ими данных о банковской карте или счёте. Большое количество онлайн магазинов, достаточно пренебрежительно относятся к системам безопасности

Особенно это касается более мелких ритейлеров

Большое количество онлайн магазинов, достаточно пренебрежительно относятся к системам безопасности. Особенно это касается более мелких ритейлеров.

Для оплаты в электронных розничных магазинах покупатель должен ввести реквизиты карты своей банковской карты. Заполненная информация попадает на сервер компании интернет магазина и там храниться определённое время.

Магазинам информация о реквизитах нужна только чтобы выставить счёт и получить оплату. Для хакеров эта информация очень ценная. Зная банковские реквизиты, злоумышленник при помощи специальных инструментов может похитить со счёта все средства.

Поэтому нередки случаи таких «набегов» хакеров на интернет магазины. В результате атак банковские реквизиты сотен и даже тысячей людей попадают в их руки.

Для того, чтобы безопасно расплачиваться за покупки в интернете, следует завести виртуальную карту. Многие крупные сервисы по всему миру, которые занимаются платежами, предоставляют подобную услугу.

Данные о пользователях компании надёжно защищены. При регистрации пользователь указывает свои данные и получает виртуальный номер карты. Её можно привязать к уже имеющийся карте выданной банком.

При оплате достаточно указывать номер виртуальной карты и при запросе система сама переадресует транзакцию по оплате покупке. Если информация о такой карте попадёт в руки хакера, украсть денег он с виртуальной карты не сможет, так как фактически на ней средства не хранятся.

Категории и носители информации

Российская правовая система, правоприменительная практика и сложившиеся общественные отношения классифицируют информацию по критериям доступности. Это позволяет уточнить существенные параметры, необходимые для обеспечения информационной безопасности:

- информация, доступ к которой ограничен на основании требований законов (государственная тайна, коммерческая тайна, персональные данные);

- сведения в открытом доступе;

- общедоступная информация, которая предоставляется на определенных условиях: платная информация или данные, для пользования которыми требуется оформить допуск, например, библиотечный билет;

- опасная, вредная, ложная и иные типы информации, оборот и распространение которой ограничены или требованиями законов, или корпоративными стандартами.

Информация из первой группы имеет два режима охраны. Государственная тайна, согласно закону, это защищаемые государством сведения, свободное распространение которых может нанести ущерб безопасности страны. Это данные в области военной, внешнеполитической, разведывательной, контрразведывательной и экономической деятельности государства. Владелец этой группы данных – непосредственно государство. Органы, уполномоченные принимать меры по защите государственной тайны, – Министерство обороны, Федеральная служба безопасности (ФСБ), Служба внешней разведки, Федеральной службы по техническому и экспортному контролю (ФСТЭК).

Конфиденциальная информация – более многоплановый объект регулирования. Перечень сведений, которые могут составлять конфиденциальную информацию, содержится в указе президента №188 . Это персональные данные; тайна следствия и судопроизводства; служебная тайна; профессиональная тайна (врачебная, нотариальная, адвокатская); коммерческая тайна; сведения об изобретениях и о полезных моделях; сведения, содержащиеся в личных делах осужденных, а также сведения о принудительном исполнении судебных актов.

Персональные данные существует в открытом и в конфиденциальном режиме. Открытая и доступная всем пользователям часть персональных данных включает имя, фамилию, отчество. Согласно ФЗ-152 «О персональных данных», субъекты персональных данных имеют право:

- на информационное самоопределение;

- на доступ к личным персональным данным и внесение в них изменений;

- на блокирование персональных данных и доступа к ним;

- на обжалование неправомерных действий третьих лиц, совершенных в отношении персональных данных;

- на возмещение причиненного ущерба.

Право на обработку персональных данных закреплено в положениях о государственных органах, федеральными законами, лицензиями на работу с персональными данными, которые выдает Роскомнадзор или ФСТЭК. Компании, которые профессионально работают с персональными данными широкого круга лиц, например, операторы связи, должны войти в реестр, его ведет Роскомнадзор.

Отдельным объектом в теории и практике ИБ выступают носители информации, доступ к которым бывает открытым и закрытым. При разработке концепции ИБ способы защиты выбираются в зависимости от типа носителя. Основные носители информации:

- печатные и электронные средства массовой информации, социальные сети, другие ресурсы в интернете;

- сотрудники организации, у которых есть доступ к информации на основании своих дружеских, семейных, профессиональных связей;

- средства связи, которые передают или сохраняют информацию: телефоны, АТС, другое телекоммуникационное оборудование;

- документы всех типов: личные, служебные, государственные;

- программное обеспечение как самостоятельный информационный объект, особенно если его версия дорабатывалась специально для конкретной компании;

- электронные носители информации, которые обрабатывают данные в автоматическом порядке.

Дальнейшие уроки безопасности[править]

Теперь немного информации о том, как обеспечить безопасность работы в сети интернет.

1.Удаляйте сразу же все письма подозрительного содержания, не вздумайте открывать файлы из неизвестных источников. Игнорируйте все предложения легкого заработка, никому не высылайте свои пароли, не переходите по подозрительным ссылкам.

2.Используйте только сложные пароли, состоящие из сложного набора цифр, букв и символов. Для каждого случая назначайте свой, оригинальный.

3.Выходя в сеть из мест общего пользования, будьте аккуратны и осторожны. Это же касается и использования прокси-серверов. Желательно не проводить никаких банковских и других подобных операций из таких мест.

4.Предпочитайте работать с платежными системами через их собственные приложения, а не через сайт. Это намного безопаснее.

5.Нежелательно посещать сайты для взрослых или подобные им ресурсы. Велика вероятность подхватить троян.

6.Следите за интернет траффиком, даже если он безлимитный. Если он без особой причины значительно увеличился, это может быть признаком активности вируса.

Если будете соблюдать эти минимальны правила безопасности в сети интернет, то избежите многих проблем. Это, конечно, далеко не все. Опасностей столько, что нельзя о них забывать ни на минуту.

Сложные пароли

Сложность паролей напрямую определяет их надёжность, поэтому рекомендуется использовать длинные случайные комбинации символов. Во-первых, их почти невозможно взломать перебором. Во-вторых, они не имеют привязки к личности пользователя.

Пароль в виде имени супруга или ребёнка, даты рождения, клички собаки, названия любимой команды непосредственно связаны с вами. Это та информация, которую злоумышленники смогут подобрать, если получат доступ к социальной сети, почте или компьютеру.

Поэтому 17041991 – это плохой пароль. Masha17041991 или 1704masha1991 — тоже. А Vy0@$e6#Omx6 – сильный пароль. Его невозможно собрать исходя из данных о человеке, а найти перебором сложно технически.

Не используйте одинаковые пароли. В идеале для каждого случая должна быть своя комбинация. Применять для всех почтовых аккаунтов, соцсетей и банковских сервисов один и тот же код — опасно.

Всё запомнить будет трудно. Поэтому установите для хранения менеджер паролей:

• KeePass

• LastPass

• RoboForm

• Protect (дополнение Яндекс.Браузера)

В чём опасность?

• Фрод (мошенничество). Когда юзер оплачивает покупки или услуги банковской картой на вредоносном сайте, создатели ресурса могут получить доступ к реквизитам пользователя.

• Взлом аккаунтов. Тот случай, когда злоумышленники получают логины и пароли от почты, онлайн-банкинга или социальной сети.

• Утечка данных. Сбор личной информации человека для передачи третьим лицам. В такой скандал попадал Facebook. Социальная сеть допустила массовую передачу данных 50 миллионов пользователей, которым потом показывалась политическая таргетированная реклама.

• Проникновение. Обеспечение удалённого доступа для мошенников на персональный компьютер через вредоносное ПО.

• Фишинг. Сайты-подделки под популярные сервисы: социальные сети, платёжные ресурсы, онлайн-банки. Рассылки, которые маскируются под рассылку от авторитетных сайтов (Google, Mail.ru, Facebook, VK). Они рассчитаны на невнимательность человека и пытаются заполучить доступ к конфиденциальным данным — логинам и паролям.

Что помогает защитить себя в интернете?

Чтобы защитить себя в интернете не нужно выстраивать оборону против каждого вида проникновения – достаточно соблюдать комплексные меры безопасности и использовать здравый смысл. Это сократит вероятность утечки персональной информации и не даст вредоносному программному обеспечению начать работу.

От чего следует защищать ребенка

Информационная безопасность касается защиты жизненно важных интересов человека (и более глобально — общества, государства). Ложная, неполная, несвоевременная информация может нанести вред. Особенно уязвимы в этом контексте дети. Они могут не знать, какую информацию можно выкладывать в сеть, а какую не стоит. Иногда школьники не могут правильно среагировать на материалы из сети по разным причинам. Работа в этом направлении для учителей и родителей очень важна. Бесконтрольный доступ к интернету может иметь негативные последствия для ребенка.

Типы угроз

Относящиеся к личной безопасности:

- Ознакомление с порнографическими материалами, ненормативной лексикой, информацией суицидального характера, расистского, человеконенавистнического или сектантского содержания.

- Угроза получения недостоверной или ложной информации.

- Формирования зависимости (игровой, компьютерной, от интернета).

- Общение с опасными людьми (извращенцы, мошенники).

- Привлечение к выполнению противоправных действий (хакерство, нарушение прав и свобод других).

Касающиеся общей безопасности:

- Материалы, существование и использование которых может стать причиной посягательства на безопасность окружающих (например, информация о создании оружия или ядовитых веществ).

- Сознательное и бессознательное введения в заблуждение других.

- Совершение противоправных действий, влекущих за собой ответственность согласно действующему законодательству.

- Кибербуллинг — сознательная травля и унижение, прежде всего сверстников.

Связанные с утечкой персональной информации:

- Разглашение личной и конфиденциальной информации (фамилии, имена, контакты, данные кредитных карт, номера телефонов).

- Угроза заражения ПК вирусами различной категории.

- Опасность загрузки программ с вредными функциями.

Это наиболее распространенные типы угроз, с которыми может столкнуться ребенок в интернете, выкладывая или просматривая сомнительную информацию. От некоторых из них можно защититься техническими средствами, но большинство требуют комплексного подхода.

Памятка. Основные правила безопасной работы в интернете, о которых стоит сказать детям

- Не давайте никому своих паролей.

- Не передавайте никому личную информацию без крайней на то необходимости.

- Не реагируйте на неприличные и грубые комментарии, адресованные вам.

- Сообщайте о ситуации в интернете, которые вас беспокоят (угрозы, файлы определенного рода, предложения).

- Отказывайтесь от встреч со случайными людьми, с которыми познакомились в Интернете.

- Не делитесь своими фото с незнакомцами.

- Не сообщайте информацию о кредитки родителей (номер карты, срок действия и тайный код).

- Не выкладываю фото билетов, на которых видно штрих-код или QR-код.

- Не скачивают и не устанавливайте неизвестные программы по ссылкам, даже если их предоставили друзья.

- Устанавливая проверенные программы, контролируйте, чтобы на ПК не добавились нежелательные программы.

- Не смотрите информацию по неизвестным ссылкам (друзья, которые ими делятся, могут не подозревать об угрозе).

- Не открывайте письма со спамом, они могут содержать вирусы.

На чем стоит делать акценты? Основной совет для школьников любого возраста состоит из трех ключевых аспектов:

- Помните: Когда вы разместили информацию в интернете, вы теряете над ней контроль. Удаление материала и его копий практически невозможно.

- Проверяйте: Вы должны точно знать, кому предоставляете информацию, а также, как и с какой целью она будет использована.

- Думайте: Стоит ли размещать информацию, если вы не знаете, как ее используют и не навредит ли это вам или близким?

Скорее всего в вашем детстве не было интернета, поэтому вам достаточно сложно поставить себя на место современного ребенка. Зрелый человек может контролировать свое поведение в сети по мере своих знаний, а вот для ребенка это может показаться несколько более сложным по объективным причинам.

Именно поэтому старшим нужно определить для себя проблемные моменты в сети, а затем научить ребенка быть благоразумным, ответственным за свои действия не только в реальности, но и в виртуальном мире. Большинство проблем можно избежать, если своевременно объяснить, что интернет безопасен лишь для тех, кто с умом подходит к пользованию им.

Подробнее о безопасности в сети Интернет можно прочитать в наших статьях: Правила безопасного поведения в Интернете, Безопасность в сети Интернет и Информационная безопасность.

Использовать поисковик, который не следит за вами

IP-адрес

Всего этого можно избежать, используя не отслеживающие пользователя поисковые системы. Популярность DuckDuckGo очень выросла с тех пор, как АНБ открыто призналось в шпионаже в Интернете. Количество пользователей поисковика подскочило с двух до трех миллионов менее чем за восемь дней. Кроме того, такие поисковые машины позволяют избежать использования пузыря фильтров – использование поисковой системой истории поиска и других данных профиля, что приводит к появлению новых условий поиска, в которых вы можете быть не заинтересованы. Но такие поисковые системы, как YaCy, StartPage и Gibiru не создают пузырей фильтров и не отслеживают вас.

Запомните главные правила

- Используйте сложные пароли: с буквами, числами и спецсимволами. Они должны быть индивидуальными для каждого устройства, приложения и сервиса. Чтобы не запутаться и не забыть, пользуйтесь приложениями для хранения паролей.

- Не пользуйтесь публичными Wi-Fi-сетями. Они плохо защищены, и злоумышленники легко могут получить доступ ко всем вашим данным.

- Не открывайте подозрительные ссылки — даже от знакомых. Это могут быть фишинговые ссылки или вирусы от мошенников, которые взломали аккаунт вашего близкого или коллеги.

- Не делитесь своими паролями и учетными записями. Личные или корпоративные аккаунты могут содержать конфиденциальную информацию. Даже если ваш близкий никому не сообщит об этом, его устройством или аккаунтом могут завладеть мошенники, и тогда ваши данные тоже окажутся под угрозой.

- Не позволяйте посторонним пользоваться вашим телефоном или ноутбуком.

- Используйте двухфакторную аутентификацию на всех устройствах. Для этого удобнее и надежнее пользоваться специальными приложениями.

- По возможности, закрывайте профили в соцсетях. Если вы не используете соцсети для работы, лучше сделать профиль закрытым. Так всю информацию и посты в нем смогут видеть только те, кого вы добавили в друзья.

Подписывайтесь также на Telegram-канал РБК Тренды и будьте в курсе актуальных тенденций и прогнозов о будущем технологий, эко-номики, образования и инноваций.

Риски при использовании незащищенного интернета

Сетевая безопасность может подвергаться разного рода угрозам, их можно объединить в 3 отдельные категории.

Вредоносные программы

Вариации утилит, которые могут навредить компьютеру:

- Компьютерные вирусы — ПО, которое внедряется в программы и структуры электронного прибора и направлено на захват информации. Может осуществлять хищение, удаление, подмен ресурсов, блокировать работу браузера или всей системы.

- Трояны проникают в ОС в качестве легальной программки и выполняют любые операции со стороны злоумышленников.

- Ботнет — сеть активных ботов, то есть специальных утилит, которые устанавливаются без разрешения субъекта и производят рассылку спама, меняют пароли и др.

- Сетевые черви созданы для загрузки компьютера.

- Лжеантивирус — ненастоящий антивирусный софт, который вместо защиты осуществляет заражение устройства.

- Шпионы следят за активностью юзера и передают о ней другим пользователям.

- Кейлогеры регистрируют время всех нажатий кнопок клавиатуры и мышки.

Уязвимые приложения

В работе большинство приложений использует индивидуальные данные, однако гарантировать их полную безопасность программка не может. Поэтому часто происходят разнообразные ошибки, например, сбой аутентификации или памяти устройства. Они в свою очередь могут передать в руки сетевым злоумышленникам контроль над ПК и всем, что в нем содержится.

DDoS-атаки и фишинг

В основе действия Denial of Service (или отказа в обслуживании) атака хакера на ПО ноутбука. Аферисты провоцируют многочисленные запросы на определенный сервер; это создает большую нагрузку и платформа выходит из строя.

Фишингом также называют вид мошенничества по интернету, в процессе которого открываются конфиденциальные сведения о человеке. Большой урон фишеры наносят банковским клиентам и владельцам электронных кошельков.

Желающим углубить свои знания рекомендуется пройти практические курсы по кибербезопасности

Желающим углубить свои знания рекомендуется пройти практические курсы по кибербезопасности

Основные методы и средства защиты информации в сети интернет

Способы сохранения информации могут заключаться в привлечении технических средств, в разделении документов и изменении форматов и других вариациях в зависимости от конкретных источников опасности. Все решения безопасности условно можно разделить на перечисленные ниже.

Аппаратные

Они направлены на регуляцию:

- скорости доступа к документам и выполнения расчетов;

- целостности данных;

- резервного сохранения информации;

- сохранения функционала во время сбоя в питании и минимизации потерь при чрезвычайных ситуациях;

- запросов подсоединенных клиентов;

- работы межсетевых экранов и др.

Программные

Их стандартные задачи:

- обнаруживать атаки в сети;

- предупреждать попытки несанкционированного входа в систему;

- реализовывать протоколы шифрования;

- подтверждать подлинность;

- предоставлять электронные ключи и способы управления доступом.

Смешанные

Смешанные меры необходимы, чтобы сохранять и обрабатывать сведения для различных групп интернет-пользователей. Примеры такой защиты — антивирусы и механизмы идентификации.

Организационные

Организационные связаны с оптимизацией возможностей схем, позволяющих взаимодействовать сотрудникам на предприятиях с обществом. Сюда относят:

- формулирование инструкций и предписаний;

- предоставление сертифицированных программ;

- разделение областей ответственности персонала;

- запрет на разглашение личной информации;

- отсутствие непосредственной доступности к важным данным;

- создание учетных записей;

- контроль электронных носителей и пр.

Для каждого вида интернет-угрозы существуют свои методы борьбы

Безопасность в сети интернет была и будет оставаться главной задачей как для специализированных компьютерных служб, так и самих пользователей. Защиту несложно обеспечить самостоятельно, владея информацией о возможных рисках и соблюдая обозначенные правила пребывания в глобальной паутине.

Последнее обновление — 19 сентября 2021 в 15:00

Все о IT

Самое интересное и полезное. информационно-коммуникационные технологии Ежедневно новое ПЕРЕЙТИ телеграмм канал ITUMNIK